2025年9月29日に発生したアサヒグループホールディングス(GHD)へのランサムウェア攻撃は、私たちの生活に身近な「ビール」の供給を脅かし、日本社会に大きな衝撃を与えました。 しかし、この事件の本質は単なる一企業の被害ではありません。

良かれと思って進めてきたデジタルトランスフォーメーション(DX)が、逆に「司令塔」という致命的な弱点を生んでしまったこと。そして、大企業と中小企業が複雑に絡み合うサプライチェーン全体が、たった一つの攻撃で麻痺しかねないという現実です。

「うちは大企業だから大丈夫」「うちは中小だから狙われない」――そして、「自分はただの従業員だから関係ない」―― これらの考え方は、もはや通用しません。

本記事では、アサヒ GHD の事件から見えた構造的な課題を深掘りし、企業、そしてそこで働くすべての個人が「自分事」として取り組むべき本質的な対策を提言します。

【第一部】DX の光と影:アサヒ GHD で何が起きたのか?

アサヒ GHD への攻撃の標的となったのは、商品受注・出荷システム「SPIRIT」を中心とした基幹システムでした。

DX 推進のために統合されたActive Directory(AD)および仮想化基盤(vCenter/ESXi)という「司令塔」が暗号化され、認証機能が停止。業務全体が連鎖的にダウンする事態となったのです。

特に衝撃的だったのは、工場の生産ライン(OT)自体は無事だったにもかかわらず、生産が停止してしまった点です。

これは、ERP システムが停止したことで、食品安全法令上必要な帳票やトレーサビリティラベルが発行できなくなったため。物理的には製造可能でも、コンプライアンスの観点から出荷できないという、現代ビジネスの IT 依存の脆弱性を象徴する出来事でした。

【第二部】サプライチェーンという運命共同体

アサヒ GHD の事件は、サイバー攻撃がもはや個社の問題ではなく、サプライチェーン全体を揺るがす問題であることを明確に示しました。そして、その脅威はさまざまな形で私たちの足元に迫っています。

狙われる「弱い輪」:中小企業を踏み台にするサプライチェーン攻撃

大企業を直接攻撃するのが難しい場合、攻撃者はセキュリティ対策が比較的脆弱な取引先の中小企業を踏み台にします。

これがサプライチェーン攻撃です。そして、その「弱い輪」を構成しているのは、他でもないそこで働く一人ひとりの従業員に他なりません。

2022年2月、トヨタ自動車の取引先である小島プレス工業がランサムウェアに感染。

この影響でトヨタは国内全 14 工場の稼働を 1 日間停止せざるを得なくなり、約 280 億円もの損失が発生したとされています。

私の知人にもトヨタの下請け企業の方がいますが、日々セキュリティに注意していても、巧妙なメールからウイルスに感染してしまうケースは後を絶ちません。 この事例が示すのは、自社のセキュリティ対策が完璧でも、取引先のたった一つの穴が、巨大企業の生産ラインを止めてしまうという厳しい現実です。

大企業だけでも、中小企業だけでもダメ。サプライチェーンは運命共同体なのです。

一度狙われたら終わりではない:繰り返し被害に遭う「お得意様」企業

「一度被害に遭えば、対策を強化するからもう大丈夫だろう」と考えるのは早計です。

光学機器メーカーの HOYA は、2019 年、2021 年、そして 2024 年と、グループ会社含め実に 3 度も大規模なサイバー攻撃の被害に遭っています。

一度侵入に成功した攻撃者は、その企業のセキュリティ体制の弱点を熟知しています。その情報はダークウェブなどで共有され、別の攻撃者グループから「攻略しやすいターゲット」として繰り返し狙われる、いわば「お得意様」化してしまうのです。インシデント後の付け焼き刃の対策では、巧妙化する攻撃を防ぎきれないことを示唆しています。

【第三部】では、私たち企業、そして個人は何をすべきか?

これらの構造的な課題に対し、私たちはどう立ち向かえばよいのでしょうか。ここでは、企業の規模を問わず、すべての企業が取り組むべき 5 つの基本的な対策を解説します。

すべての企業が今すぐ取り組むべき 5 つの基本対策

1. ソフトウェアを常に最新の状態に保つ

基本中の基本ですが、最も重要です。

OS(Windows, macOS)や、特にVPN 機器、ブラウザ、Office ソフトなどの更新通知が来たら、後回しにせず速やかに適用しましょう。攻撃者はこの脆弱性を突いて侵入してくるため、更新を怠ることは、会社の玄関の鍵を開けっ放しにしているのと同じです。

2. 「多要素認証(MFA)」で不正ログインを防ぐ

ID とパスワードだけの認証は、もはや安全ではありません。パスワードが漏洩した場合、簡単になりすまされてしまいます。

多要素認証(MFA)は、パスワードに加えて、スマートフォンアプリへの通知や SMS で送られる確認コードなど、もう一つの要素で本人確認を行う仕組みです。特に社外からアクセスする VPN やリモートデスクトップ、クラウドサービスには必ず導入しましょう。これにより、万が一パスワードが盗まれても、不正ログインを大幅に防ぐことができます。

3. バックアップは「3-2-1 ルール」で確実に

ランサムウェアの最後の砦はバックアップです。データが暗号化されても、バックアップがあれば復旧できます。しかし、そのバックアップ自体が攻撃されるケースも増えています。そこで推奨されるのが「3-2-1 ルール」です。

3 つのデータコピーを保持する(原本+ 2 つのバックアップ)

2 種類の異なる媒体に保存する(例:外付け HDD と NAS)

1 つはオフサイト(社外)に保管する(例:クラウドストレージや、自宅に持ち帰った外付け HDD)

少なくとも、社内のネットワークから物理的に切り離された場所(オフライン)にバックアップを保管することが極めて重要です。

4. 従業員へのセキュリティ教育を徹底する

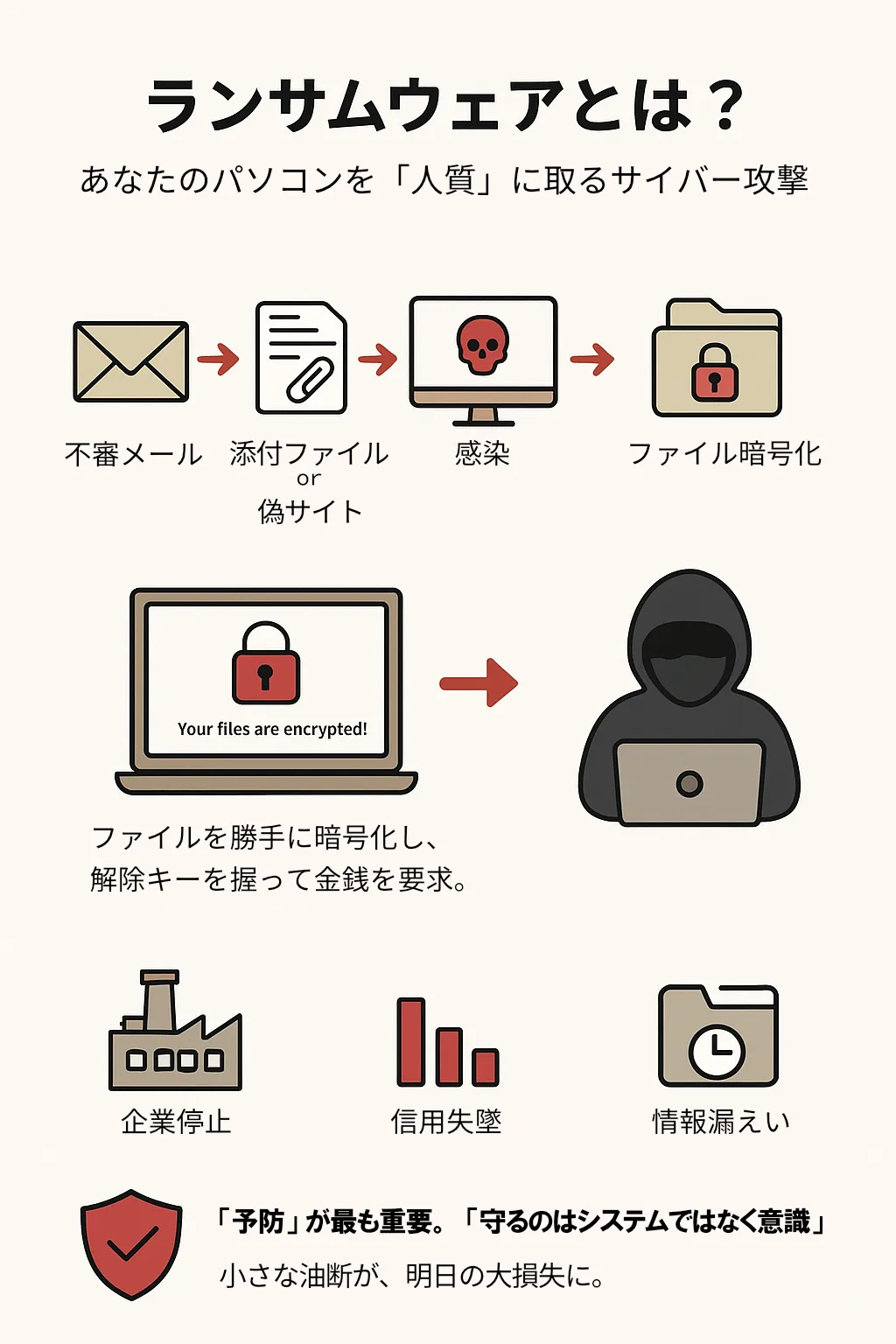

多くの攻撃は、従業員を騙してウイルス付きのメールを開かせたり、偽サイトにパスワードを入力させたりする「フィッシング詐欺」といった、個人の油断から始まります。

特に危険なのが、「自分の PC や情報には大した価値はないから、セキュリティなんて関係ない」という誤った考え方です。Windows 11 への移行が思うように進んでいない現在、サポートが切れた古い OS を使い続けている個人の PC が、たった一度でも会社のネットワークに接続された瞬間、そこが企業全体への侵入口となり得ます。

- 「請求書」「重要なお知らせ」といった件名の怪しいメールは開かない。

- 知らない送信元からの添付ファイルは実行しない。

- メールのリンクを安易にクリックせず、URL が正規のものか確認する。

このような基本的なルールを、全従業員が理解し、実践できるように定期的な教育や注意喚起を行いましょう。「自分は大丈夫」という過信や、「自分一人が注意しても意味がない」という無関心が、サプライチェーン全体を危険に晒すことを認識する必要があります。

5. 侵入を検知・防御する仕組みを導入する

従来のウイルス対策ソフトだけでは、巧妙化するランサムウェアを完全に防ぐことは困難です。そこで注目されているのがEDR(Endpoint Detection and Response)です。 EDR は、PC やサーバー内の不審な動きを常に監視し、ウイルス感染や不正アクセスを早期に検知して、被害が広がる前に対処するための仕組みです。専門的な製品ですが、最近では中小企業向けのマネージドサービス(専門家が運用を代行してくれるサービス)も増えています。セキュリティ対策の一歩先を行くなら、導入を検討する価値は十分にあります。

まとめ:大企業の教訓を自社の力に変える

アサヒグループホールディングスの事件は、日本全体にとっての警鐘です。

そしてそれは、DX を推進するすべての企業、そしてそこで働く私たち一人ひとりにとって、決して他人事ではありません。

DX による効率化とシステムの集約は、生産性を高める「光」であると同時に、攻撃された際の被害を甚大にする「影」も内包しています。そして、自社だけでなく取引先も含めたサプライチェーン全体でセキュリティレベルを底上げしなければ、本当の安全は確保できません。

今回ご紹介した 5 つの対策は、決して特別なものではありません。しかし、これらを着実に実行することが、会社の大切な情報資産と事業そのものを守るための、最も確実な第一歩となります。

この機会に、自社のセキュリティ対策を一度見直してみてはいかがでしょうか。